Článek

O společném zásahu pod taktovkou Europolu informovaly Novinky.cz již na konci října. Už tehdy bylo jasné, že zakladatel zločinecké skupiny Ragnar Locker pocházel z Česka.

Doma v Praze se ho sice kriminalistům zajistit nepodařilo, klec ale spadla v Paříži. Vyšetřování ukázalo, že právě tento člověk s trvalým pobytem v hlavním městě naší republiky byl mozkem všech útočných operací.

Policisté zajistili kryptoměny

Policisté také prozradili, že další dva hlavní hackery zadrželi ve španělském Alicante, dalšího podezřelého pak v Lotyšsku. Infrastruktura ransomwaru byla zabavena také v Nizozemsku, Německu a Švédsku, kde byla také zrušena související webová stránka pro prezentaci odcizených dat na serveru Tor.

Tento software je zdarma a slouží k zamaskování IP adres, které identifikují uživatele. Tor využívají například disidenti nebo lidé, kteří chtějí utajit svůj pohyb po internetu, často tedy i kyberzločinci.

Během zátahu proti ransomwarovému gangu byly zajištěny také kryptoměny bitcoin, litecoin a binance coin. Přesnou částku těchto kryptoměn však ochránci zákona nezveřejnili.

Útočili už od roku 2019

Ransomware Ragnar Locker, který se jmenoval stejně jako celý gang, se prvně objevil už v prosinci 2019. „Tato skupina byla zodpovědná za řadu významných útoků na kritickou infrastrukturu po celém světě, například i vůči nemocnicím,“ prohlásil mluvčí policejního prezidia Ondřej Moravčík s tím, že skupina však neútočila na cíle v České republice.

„Organizovaná kriminální skupina, která tímto způsobem útočila, využívala tzv. dvojího vydírání – požadovala zaplacení výkupného za odblokování systému a zároveň i za nezveřejnění ukradených dat,“ doplnil Moravčík.

Vyšetřovatelé aktivity gangu sledovali několik let. „Již v říjnu 2021 byli na Ukrajinu vysláni vyšetřovatelé z francouzského četnictva a americké FBI spolu se specialisty z Europolu a Interpolu, aby společně s ukrajinskou národní policií provedli vyšetřovací opatření, která vedla k zatčení dvou významných provozovatelů programu Ragnar Locker. Od té doby vyšetřování pokračovalo a na konci října vedlo k vlně zatčení a dalších procesních úkonů,“ konstatoval mluvčí.

Úroveň ohrožení skupiny Ragnar Locker byla podle něj považována za vysokou vzhledem k tomu, že skupina měla sklon útočit se svými vyděračskými viry na kritickou infrastrukturu.

Operace TALPA, při které byl rozprášen ransomwarový gang, proběhla ve spolupráci s jednotkami Francie, Itálie, Japonska, Lotyšska, Nizozemska, Španělska, Švédska, Ukrajiny a USA, byla zároveň aktivně podporována Europolem a Interpolem.

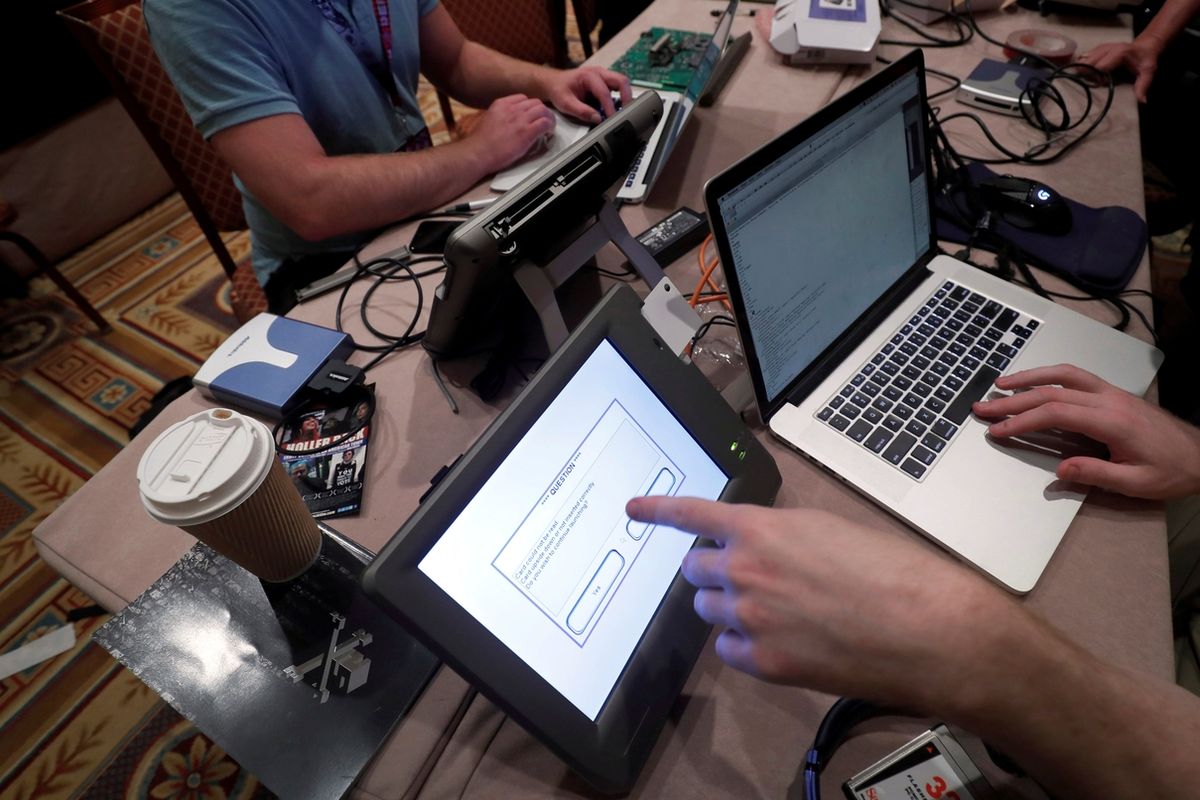

Jak probíhá útok vyděračského viru?

Útoky vyděračských virů probíhají prakticky vždy stejně. Nejprve zašifrují záškodníci všechna data uložená na pevném disku. Za jejich zpřístupnění pak útočníci požadují výkupné, a to i několik tisíc korun.

Kyberzločinci se zpravidla snaží v majiteli napadeného stroje vzbudit dojem, že se ke svým souborům dostane po zaplacení pokuty. Ta byla údajně vyměřena za používání nelegálního softwaru apod. I proto jim celá řada lidí již výkupné zaplatila.

Ani po zaplacení výkupného se ale uživatelé ke svým datům nemusí dostat. Místo placení výkupného je totiž nutné virus z počítače odinstalovat. Zpřístupnit nezálohovaná data je už ale ve většině případů nemožné.