Článek

„Zaregistrovali jsme novou verzi malwaru, který je přímo zaměřen na uživatele Seznam.cz. Tuto hrozbu detekujeme pod názvem Win32/PSW.Papras.CX Trojan,“ varoval Petr Šnajdr, bezpečnostní expert společnosti Eset.

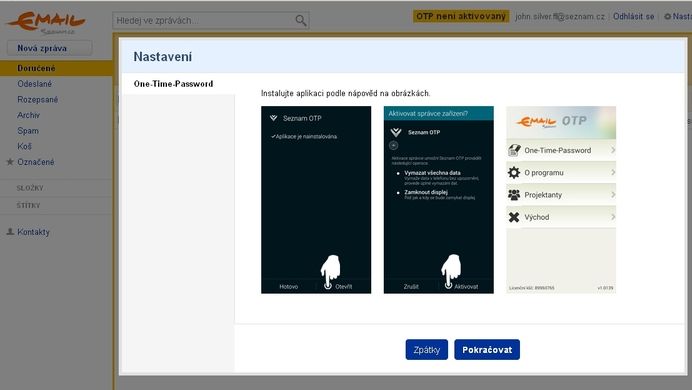

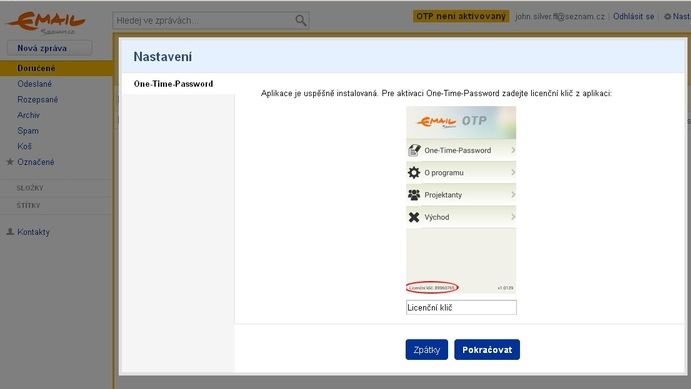

Podle něj se jedná o modifikaci škodlivého kódu, který se v poslední době zaměřoval na bankovní sektor. „Součástí útoku je i aplikace určená pro mobilní telefony. Ta se maskuje jako aplikace pro dvoufaktorovou autentizaci ke službám Seznam.cz. Doporučujeme tento e-mail neotevírat a nic neinstalovat,“ konstatoval Šnajdr.

KOMENTÁŘ DNE:

Lyžařské Nagano - Nedá se nic dělat, dnešní komentář musí být sportovní, protože jedna mladá dáma přepsala lyžařské dějiny země. Čtěte zde >>

Seznam distribuuje všechny svoje aplikace jen přes oficiální kanály.

To, že by lidé neměli na podobné zprávy vůbec reagovat, ani prostřednictvím nich stahovat žádné aplikace, potvrzuje také produktový manažer služby Seznam.cz Email David Finger. „Seznam distribuuje všechny svoje aplikace jen přes oficiální kanály,“ podotkl Finger.

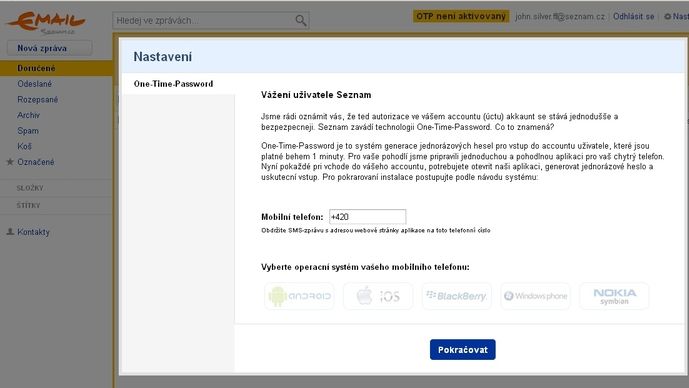

To, že se jedná o podvod, mohou pozornější uživatelé poznat hned na první pohled. Je totiž psán velmi špatnou češtinou. „Jsme rádi oznámit vás, že ted autorizace na vášem accountu (úctu) akkaunt se stává jednodušše a bezpezpecneji. Seznam zavádí technologii One-Time-Password,“ stojí ve výzvě útočníků.

Podvodníci získají kontrolu nad telefonem

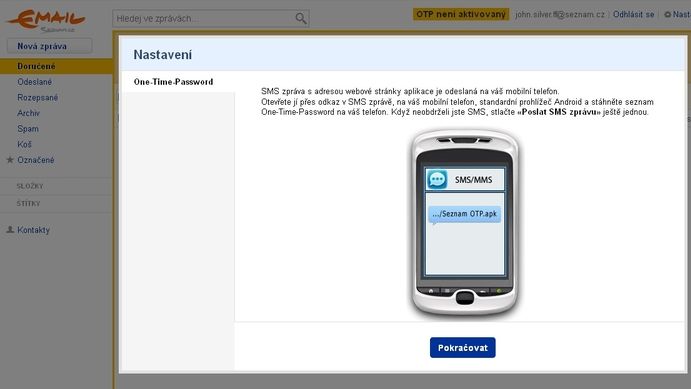

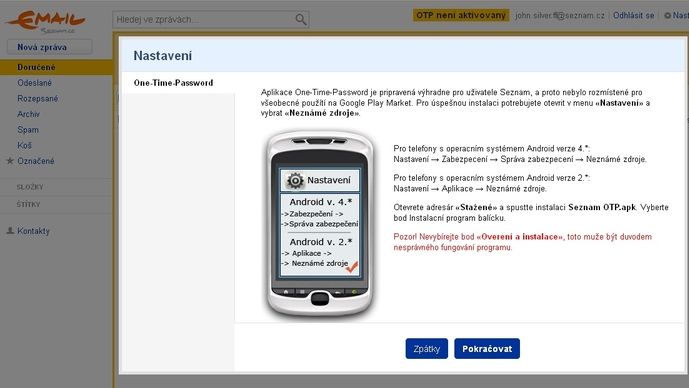

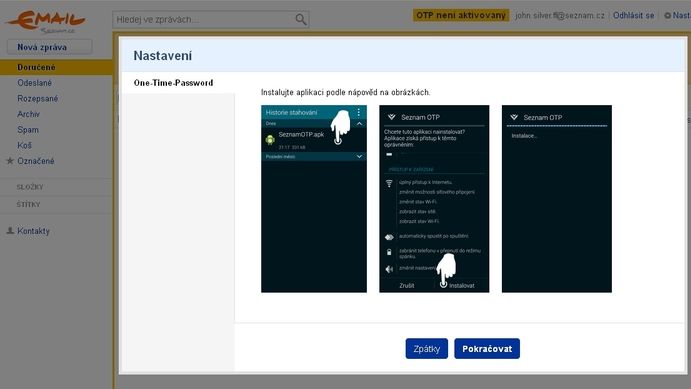

Prostřednictvím podvodné aplikace nazývané SeznamOTP.apk získají útočníci plný přístup k napadenému chytrému telefonu. Díky tomu mohou odposlouchávat internetovou komunikaci, a to včetně zadávaných hesel, i manipulovat s příchozími zprávami.

V současnosti se s největší pravděpodobností jedná ze strany útočníků o testovací fázi tohoto škodlivého kódu. Není však vyloučeno, že v budoucnu se text nebo podoba útoku bude ještě měnit.

Jak probíhá útok krok za krokem, naleznete na obrázcích níže.

01

02

03

04

05

06